Mi a Zsarolóvírus , Ransomware?

Zsarolóvírus (ransomware) alatt olyan kártékony szoftvert értünk, amelynek célja valamilyen módon „túszul ejteni” a felhasználók informatikai eszközein tárolt adatokat, amelyeket csak váltságdíj megfizetése esetén tesz újra elérhetővé[1]. Az ilyen típusú károkozók néhány közös jellemzője, hogy:

- titkosítják az állományokat;

- zsaroló üzenet jelenítenek meg;

- határidőt szabnak a váltságdíj kifizetésére;

- törlik az állományok egy részét;

- az idő múlásával egyre több állományt tesznek végleg visszaállíthatatlanná.

Forrás és további információ: Nemzeti Kibervédelmi Intézet

Zsarolóvírus támadás

Sokan azt hiszik, hogy otthoni felhasználók nem eshetnek áldozatul egy Ransomware azaz zsarolóvírus támadásnak. Az elgondolás sok esetben az, hogy miért támadnák pont az ő eszközüket? Ez viszont hibás gondolkodás. A támadók nem tesznek különbséget a felhasználás tekintetében, nem vizsgálják a felhasználási módot. A védtelen eszközt, ha az támadható, kompromittálják és az adatokért komoly összeget követelnek. Így járt az alábbi esetben ismertetett NAS tulajdonosa is. Az adatokért 0,02 bitcoint kellett volna fizetni (a támadás napján 170 611 Ft.), az átutalásra mindössze 7 napot adtak.

Ransomware támadás jelei.

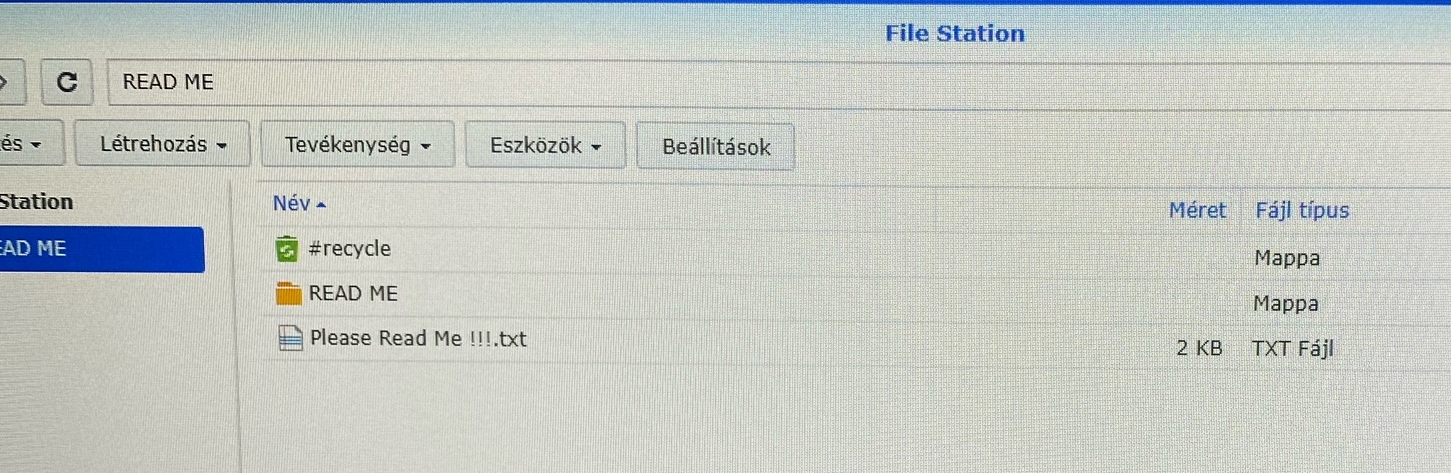

A képen egy támadást ért Synology NAS megosztott mapparendszere látható, illetve a mapparendszer hiánya. Minden felhasználói, és DSM rendszer által létrehozott megosztott mappa eltűnt. A helyében egy READ ME mappa, és egy Please Read Me !!!.txt fájl található. Ha a Synology NAS fájlkezelőjében hasonlót tapasztalsz, akkor nagy valószínűséggel zsarolóvírus támadás áldozata lett az eszközöd.

Mi lett az adatokkal?

Az adatokat a támadó áthelyezte egy rejtett mappába, amely a rendszer felhasználói felületéről (DSM – File Station) nem lehetett elérni. SSH csatlakozást követően már más a helyzet. A mellékelt képen kiemelve látható a támadó által létrehozott, és elrejtett mappa (A. képen kiemelve), valamint a támadó által létrehozott „Read Me” mappa.

A rejtett mappába lépve látszanak a felhasználó megosztott mappái betömörítve. A tömörítésben is van különbség, ugyan is azok a mappák melyek tényleges adattartalommal bírtak eltérő tömörítéssel (7z) lettek titkosítva. A 7z kiterjesztésű tömörített fájlokat egy fájlkezelő (MC- Midnight Commander) segítségével meg lehet nyitni, és tallózni lehet a tartalmukat. (B. kép)

Próbálkozás a visszaállításra

A fájlok másolva lettek egy újonnan létrehozott megosztott mappába, ahonnan letölthetővé váltak, viszont a jelszóvédelem miatt, nem lehetett kitömöríteni őket. Természetesen az interneten számos lehetőség és megoldás található ezekkel a tömörített állományokkal kapcsolatban, azt azért tudni kell, hogy semmire nincs garancia. Jelen esetben is ez történt az állományok visszaállítására tett kísérlet nem hozott eredményt.

Megjegyzés: távoli kapcsolaton keresztül próbáltam segíteni a NAS tulajdonosnak, így a lehetőségeim korlátozottak voltak. Egyes megoldások elvégzését Linux operációs rendszeren lehetett volna végrehajtani, ami nem állt rendelkezésre.

Miért tudták feltörni a NAS-t?

Az ismertetett konkrét esetben a felhasználó számos hibát követett el.

- az alapértelmezett admin felhasználói fiókot használta az eszközén

- gyenge jelszót használt (10 karakteres) ami csak kisbetűket és számokat tartalmazott, a feltöréséhez szükséges idő csupán 4 perc.

- nem volt kihasználva az eszközvédelem (pl. tűzfal szabályok)

- az alapértelmezett 5000-es portot (http) használta az eszköz eléréséhez, azt nem változtatta meg

- a portátirányítási szabályokat UPNP protokollal állította be, így olyan portokat is kinyitott, amit egyébként nem kellett volna.

- a vendég fiók engedélyezve volt

Az adatok visszaszerzésére gyakorlatilag csekély esélye volt.

INFO: Jó tudni, hogy a követelt díj megfizetése sem garancia, sokan a fizetés után sem kapják vissza adataikat.

A fenti eset is jól példázza, mennyire fontos figyelni a NAS eszköz védelmére.

Amennyiben nem vagy biztos magadban, és nem ismered az alapvető beállításokat kérj segítséget szakembertől.

Zsarolóvírus elleni védekezés

Általánosságban egy NAS felhasználónak az alábbi szempontokat kell figyelembe vennie az eszközük biztonságának érdekében. A vastagon szedett pontok egyfajta szabályként kötelező érvényűnek tekinthetők. Ezeknek a pontoknak a betartása megfelelő védelmet biztosít egy zsarolóvírus (Ransomware) támadás esetén. A többi pont beállításával, tovább növelhető az eszköz- és fiókvédelem.

- A rendszergazda jogú felhasználót csak adminisztrálásra használd!

- Hozz létre magadnak általános jogú felhasználót a mindennapi használatra!

- Megfelelően erős jelszót használj!

- Használd ki a biztonsági lehetőségeket! (Biztonsági tanácsadó a DSM rendszerben, Secure SignIn)

- Állítsd be a megfelelő tűzfalszabályokat!

- Módosítsd az alapértelmezett portokat (5000, 5001)!

- Csak a szükséges portokat nyisd ki az eszközöd felé, azt is manuálisan, ne UPNP-vel!

- Biztonságosan csatlakozz HTTPS!

- Rendszeresen telepítsd a frissítéseket (DSM, alkalmazások)!

Az adatok visszaszerzése

A NAS tulajdonos folyamatos e-mail kommunikációt végzett a zsarolóval. (Érdekesség a zsaroló e-mail címe quickconnect domain-ről érkezett) Ennek során kiderült, hogy nem önállóan dolgozó hackerről beszélhetünk, hanem egy csapat tagjáról, aki egy admin-nak felel. A kommunikáció során először 50%-os kedvezményt sikerült elérnie, legvégül pedig 100$-ra tudta lealkudnia a díjat. Ez az összeg volt az a lélektani határ nála, amit veszteségként el tudott fogadni, abban az esetben is, ha nem kapja vissza az adatait.

Szerencséje volt!

A díj megfizetését követően, megkapta a feloldó kódot, és visszakapta az adatait, néhány hasznos tanács kíséretében az adatainak védelméről.

Zárszó

Személyes megjegyzés.

Számos fórumon hívják fel az emberek figyelmét az adatvédelem szükségességére és fontosságára. Sok esetben önjelölt “informatikusok” osztanak tanácsokat, alkotnak véleményt a Synology DSM helyes, és megfelelő használatával kapcsolatban. Gyakran lehet olvasni, hogy a legjobb védelem csak a VPN. Kifejezetten zavaró és félrevezető az ilyen információ, mert ezek mögött a legtöbb esetben hiányos ismeret vagy túlzó óvatosság rejlik. Számos esetben találkoztam már olyan felhasználóval, aki a VPN teóriát hangoztatta, és PPTP VPN beállítást alkalmazott gyenge felhasználónévvel és jelszóval. Ezek a személyek legtöbbször a VPN kapcsolatok terén is hiányos ismerettel rendelkeznek.

Ha felelősen szeretnéd használni az eszközödet nem kell mást tenned, csak a megfelelő forrásra támaszkodva elvégezni azokat az alapvető beállításokat, melyeket maga az eszköz gyártója a Synology is javasol. Ezeket a forrásokat a gyártó egyébként biztosítja. A My-Life oldal azért jött létre, hogy segítséget nyújtson azon felhasználóknak, akik nem beszélnek idegen nyelvet, tehát csak magyar forrásra tudnak támaszkodni. A cikkek megírása során elsődlegesen arra törekszem, hogy azok számára is érthető legyen, akik nem rendelkeznek informatikai ismeretekkel. Egyes ismertetők esetén az életből vett példákkal, melyek gyakorlati tapasztalaton alapulnak igyekszem szemléltetni a konfigurációs lehetőségeket.

Kérdésed van a témával kapcsolatban?

Vedd fel velem a kapcsolatot az alábbi elérhetőségek egyikén!